Vols de données, arnaque, braquage informatique. Le monde ne s’est encore habitué à ces crimes en ligne, et voilà que les hackers passent déjà la vitesse supérieure. Aujourd’hui, ils s’invitent dans le champ politique pour “influencer” les votes. Gabon, Etats-Unis, France, Kenya. Jusqu’où iront-ils ? CIO Mag résume des actes de piratage informatique qui font se dessiner des scénarios inquiétants sur les prochaines joutes électorales.

(CIO Mag) – Un faisceau d’indices incrimine les hackers dans le trucage des élections ou la fuite de documents confidentiels sur les partis politiques en période électorale. Commençons par le Gabon où s’est déroulé l’une des premières scènes de ménage public entre pirates informatiques et partis politiques.

Hacker ivoirien incarcéré à Libreville

Dans le camp Ping, on assure que le hacker ivoirien Yéo Sihifowa Namogoh a été recruté pour compiler les résultats de la présidentielle de 2016. Sur le terrain, le pirate informatique est accusé par le ministère de la Défense d’être à la tête d’une cellule de hackers, exploitant l’application REGAB (Regardez les élections au Gabon) pour alimenter les réseaux sociaux de faux procès-verbaux et falsifier les résultats du scrutin. L’Etat gabonais reproche, en outre, au pirate informatique, l’importation illégale de matériels de télécommunications satellitaires interférant avec les fréquences utilisées par les forces de défense et de sécurité. Dans la foulée, le scrutin donnant vainqueur le président sortant Ali Bongo est contesté par Jean Ping. Dans une vidéo aujourd’hui indisponible, Yéo Sihifowa serait passé aux aveux. Incarcéré à Libreville, il a été libéré en septembre 2020.

Dans le camp Ping, on assure que le hacker ivoirien Yéo Sihifowa Namogoh a été recruté pour compiler les résultats de la présidentielle de 2016. Sur le terrain, le pirate informatique est accusé par le ministère de la Défense d’être à la tête d’une cellule de hackers, exploitant l’application REGAB (Regardez les élections au Gabon) pour alimenter les réseaux sociaux de faux procès-verbaux et falsifier les résultats du scrutin. L’Etat gabonais reproche, en outre, au pirate informatique, l’importation illégale de matériels de télécommunications satellitaires interférant avec les fréquences utilisées par les forces de défense et de sécurité. Dans la foulée, le scrutin donnant vainqueur le président sortant Ali Bongo est contesté par Jean Ping. Dans une vidéo aujourd’hui indisponible, Yéo Sihifowa serait passé aux aveux. Incarcéré à Libreville, il a été libéré en septembre 2020.

Etats-Unis : des pirates russes pointés du doigt

Episode crucial de l’ingérence informatique dans la vie politique, le piratage supposé de la campagne électorale américaine par des hackers russes. Visant à semer le trouble dans le jeu démocratique plutôt qu’à truquer le vote des Américains, ce dérapage électronique n’a pas encore fini de livrer ses secrets. Toutefois, des politologues avertis, tels que le professeur Thomas Rid chargé d’études de sécurité au King’s College de Londres, n’émettent aucune réserve sur la responsabilité de Kremlin. Les outils utilisés pour faire fuiter des données compromettantes sur le Comité national démocratique (DNC) d’Hillary Clinton seraient à tous points de vue similaires à ceux de la doctrine militaire russe. Comme pour accréditer cette thèse, Piotr Levachov, un informaticien russe suspecté d’avoir participé à cet espionnage a été appréhendé à Barcelone, quelques semaines seulement après le déclenchement de la polémique. Depuis, les Américains réclament son extradition.

Qui a piraté le mouvement “En marche !” ?

A l’instar du Gabon et des USA, la campagne électorale en France, qui a porté Emmanuel Macron à la tête du pays en mai 2017, a été émaillée d’une attaque sur le système d’information du mouvement En Marche ! Et cela, 24 heures avant l’ouverture des bureaux de vote. Au regard de la gravité des faits, le Comité national de contrôle de la campagne électorale en vue de l’élection présidentielle (CNCCEP), s’est vu obligé de monter au créneau. Communiqué à l’appui, le CNCCEP a appelé à la responsabilité des organes de presse et notamment de leurs sites internet, à ne pas rendre compte du contenu des données piratées. Aujourd’hui encore, on se demande bien quelle main se cache derrière cet acte criminel. La réponse viendra peut-être de la Brigade d’enquêtes sur les fraudes aux technologies de l’information (BEFTI) qui mène l’enquête.

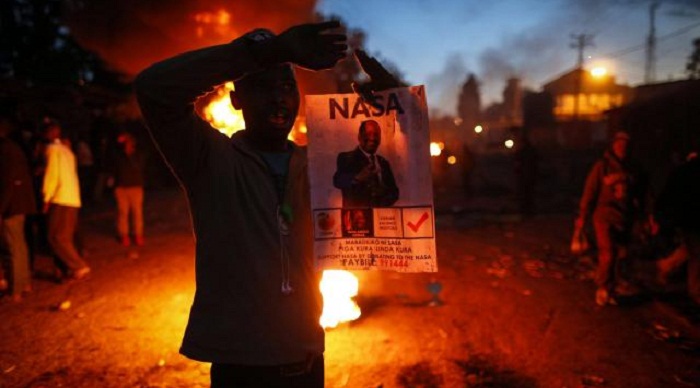

Election piratée au Kenya ?

L’onde de choc du décès de Chris Msando (photo ci-dessus) sur les élections générales kényanes ne s’est pas encore dispersé. Assassiné moins d’une semaine avant le scrutin, le numéro 2 du service informatique de la Commission électorale (IEBC) était chargé d’une mission bien spécifique : éviter un tripatouillage éventuel du scrutin du 8 août 2017, en sécurisant les systèmes électroniques de vote et de comptage des voix. Deux tendances fortes sur la fiabilité des résultats contestés plus tard par l’opposant Raila Odinga. Lequel dénonce le piratage informatique du système de l’IEBC en faveur du président sortant Uhuru Kenyatta. Accusations rejetées en bloc par l’IEBC.

Qu’à cela ne tienne ! Cet épisode met le projecteur sur les enjeux de la dématérialisation des processus électoraux. Et requiert la vigilance des responsables de la sécurité de ces systèmes d’information.

Faut-il redouter l’introduction des TIC dans la gestion d’un processus électoral ?

C’est toute la problématique posée aujourd’hui. Après deux audits – réalisés en décembre 2016 et février 2017 – ayant mis à nue des failles pouvant permettre à un attaquant distant de pénétrer le système informatique, le secrétariat d’Etat chargé des Français de l’étranger a renoncé au vote électronique pour les 1,3 million de Français inscrits en vue des législatives. Une solution parmi tant d’autres. Face à la probabilité d’occurrence d’une cyberattaque, le Royaume-Uni a créé le National cyber security center (NCSC). Objectif : contrer les hackers russes. Mais aussi faire monter en compétence les équipes de cybersécurité des partis politiques qui semblent totalement dépourvues dans ce domaine. Côté allemand, on annonce la mise sur pied d’un cyber-département.

Autant dire que les initiatives se multiplient pour empêcher les hackers de s’immiscer dans le débat politique, que ce soit par le tripatouillage des votes ou la révélation de documents jugés compromettants. Mais les spécialistes restent unanimes sur un fait : aucun système informatique n’est infaillible. Aucun.

Anselme AKEKO

anselme.akeko@cio-mag.com